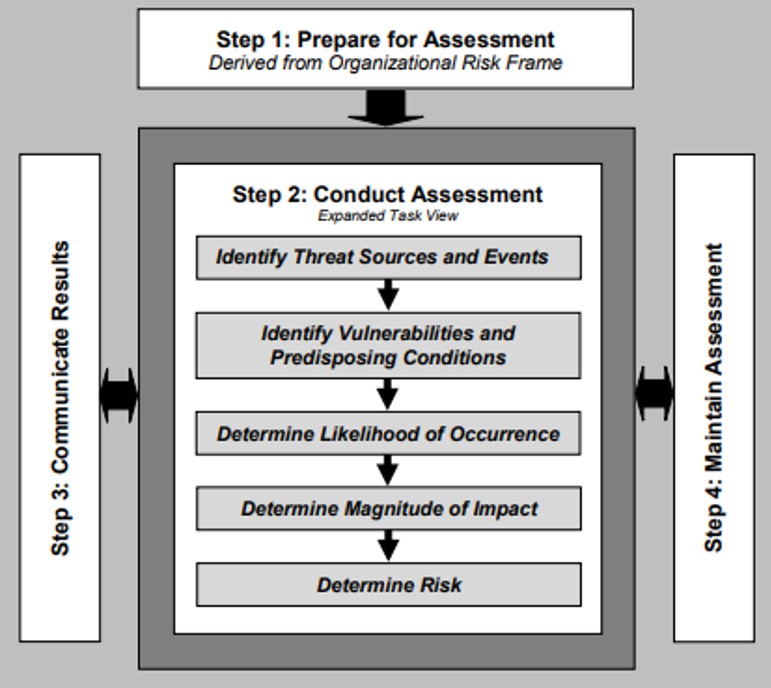

BTRWATCH ile ISO27001 Bilgi Güvenliği Risk Analizi Nasıl Yapılır? (Bölüm - 2) ~ BTRiskBlog Pentest, ISO27001 ve BT Denetimi Hakkında Her Şey

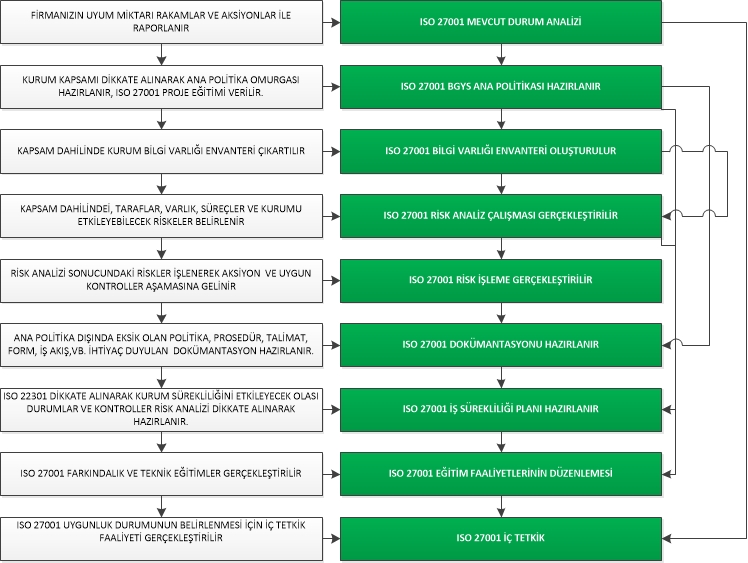

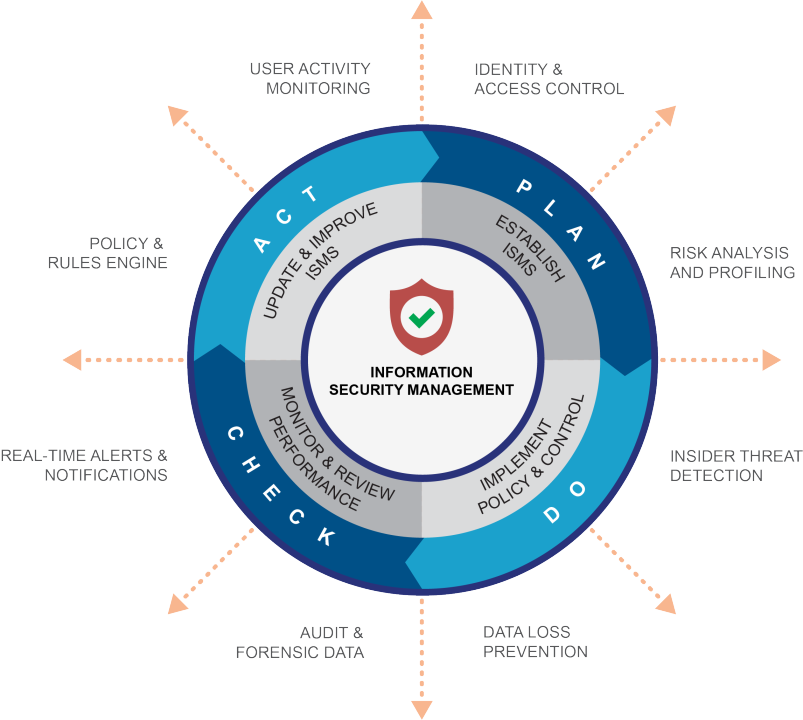

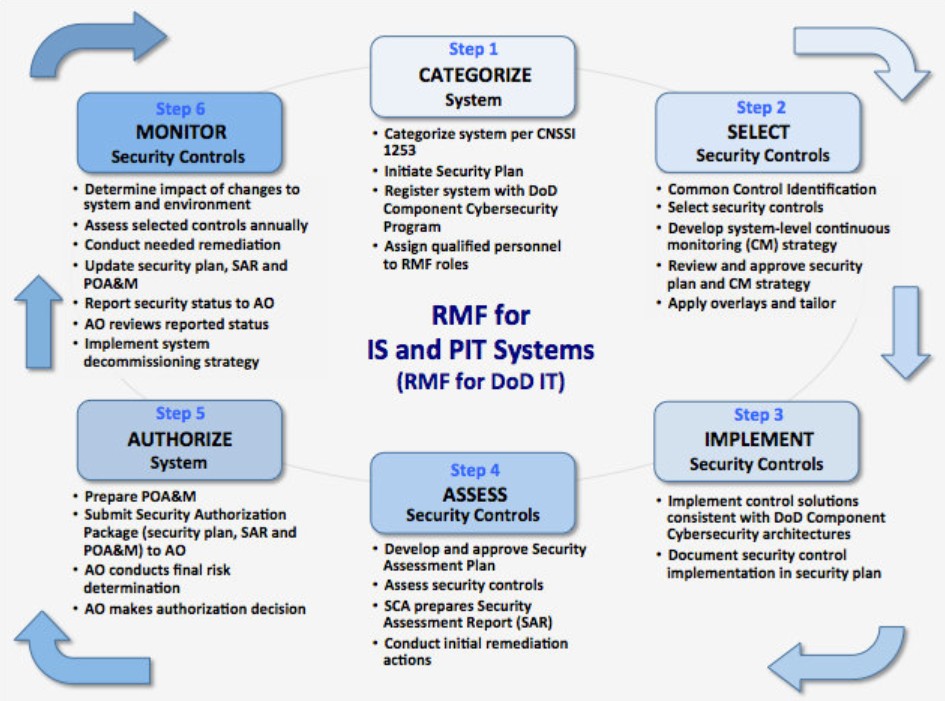

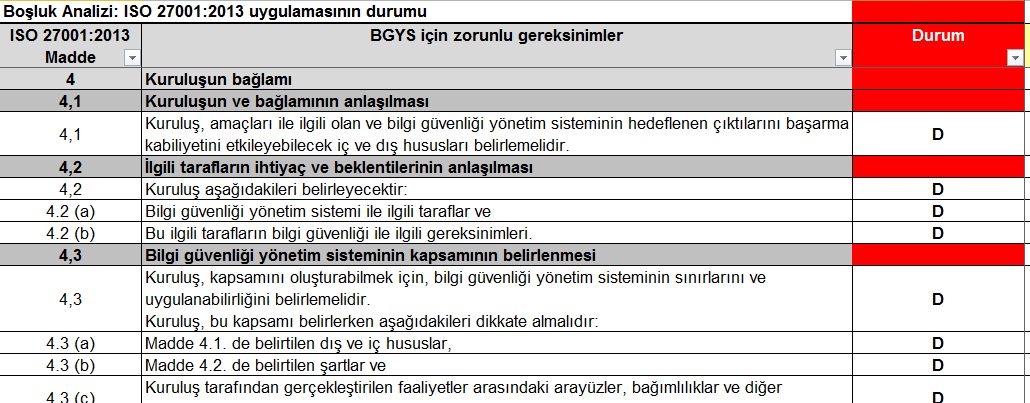

TS ISO/IEC 27001 Bilgi Güvenliği Yönetim Sistemi BGYS Kurulması ve Sertifikasyon Süreçleri- Bölüm 2 | Birol BOZKURT

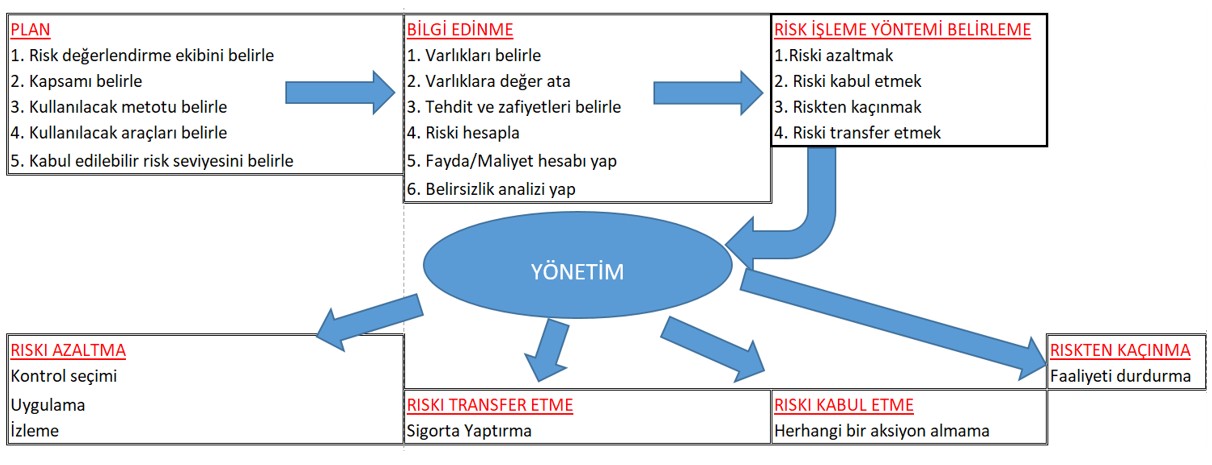

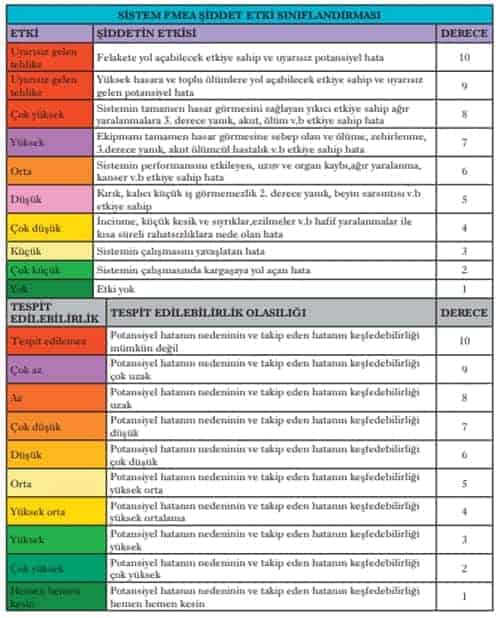

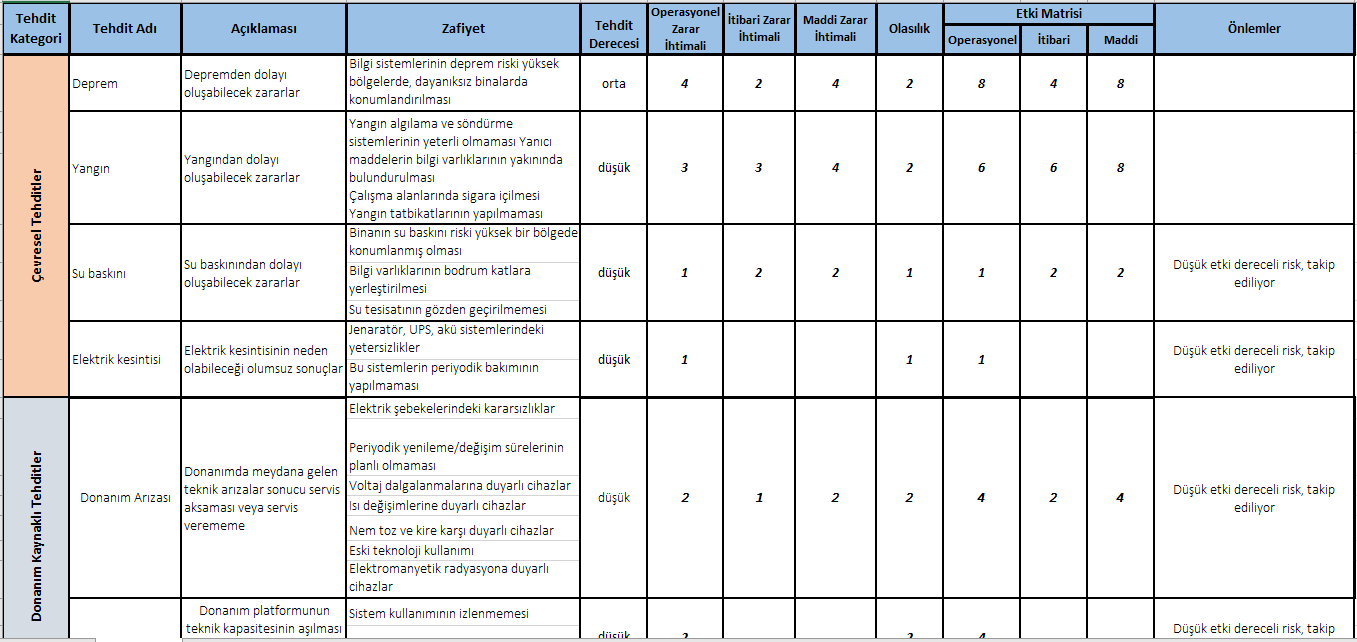

Step Yazılım Teknoloji Finansal Danışmanlık Ltd.ŞtiRisk Ve Tehditlerin Belirlenmesi/Risk Matrisi Örneği