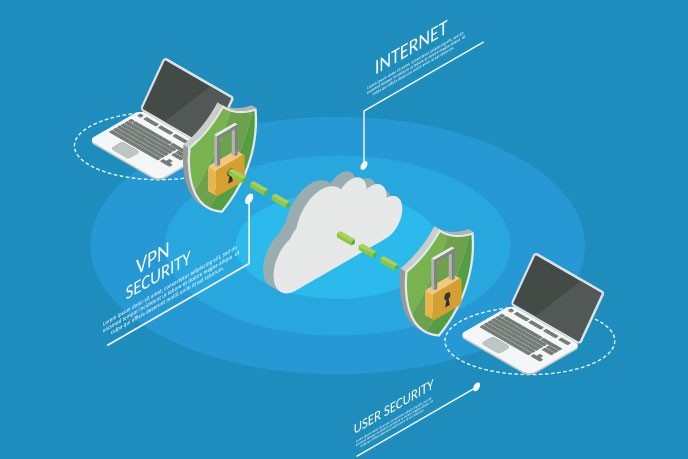

Silinecek / Bilgisayara giriş güvenliği aşamaları nelerdir? parola güvenliği aşamaları nelerdir?e posta güvenliği aşamaları nelerdir? internet erişim güvenliği aşamaları nelerdir?

Advanced Persistent Threat (APT) Nedir? Kişiler ve İşletmeler Kendilerini Gelişmiş Kalıcı Tehdit Saldırılarından Nasıl Korumalı? » Uzman Posta

Silinecek / Bilgisayara giriş güvenliği aşamaları nelerdir? parola güvenliği aşamaları nelerdir?e posta güvenliği aşamaları nelerdir? internet erişim güvenliği aşamaları nelerdir?

Silinecek / Bilgisayara giriş güvenliği aşamaları nelerdir? parola güvenliği aşamaları nelerdir?e posta güvenliği aşamaları nelerdir? internet erişim güvenliği aşamaları nelerdir?